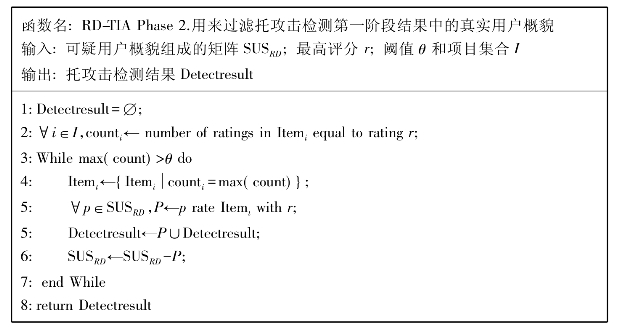

系统中用户概貌分为真实概貌和托攻击概貌,推荐系统中没有注入托攻击概貌之前,评分矩阵中所有的概貌都认为是真实用户概貌。系统管理者为了消除托攻击概貌对推荐系统的安全威胁,需要将托攻击概貌准确地找出从而消除影响。在基于目标项目分析的托攻击检测算法的第一个阶段,提取用户概貌属性,通过分析正常用户概貌属性和托攻击概貌属性的差异,将最有可能是托攻击的概貌分离出来作为疑似概貌集合。在算法的第二个阶段,使用目标项目分析方法,利用评分矩阵稀疏性原理,分析托攻击意图,找出被攻击的目标项目,从而找出对目标项目实施攻击的所有的托攻击概貌。检索攻击用户函数伪代码见表3.3。

表3.3 检索攻击用户函数伪代码

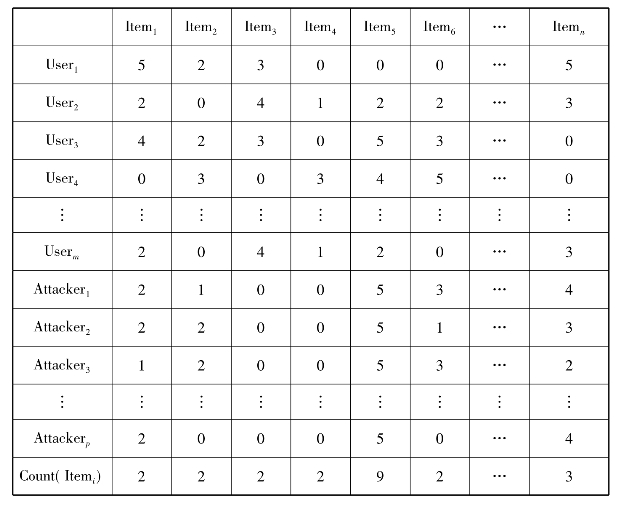

下面通过一个例子说明基于目标项目分析的托攻击检测模型是如何工作的。表3.4是一个通过某种算法得到的疑似攻击概貌的评分矩阵。正常用户概貌User1到Userm,Attacker1到Attackerp是被注入的托攻击概貌,Item1到Itemn是所有项目ID。首先计算在每个项目中评分是最高分(5)或者是最低分(1)的个数Count(Itemi)。筛选符合以下条件的项目:

①最高分(5)或者是最低分(1)的个数Count(Itemi)大于一定值。(https://www.xing528.com)

②最高分(5)或者是最低分(1)在疑似概貌评分矩阵中项目评分的比例减去其在原始评分矩阵中占该项目所有评分的比例大于一定值。

其中Item5符合上述条件,并且Item5中评分是最高分(5分)的个数最大,这时可以确定评分矩阵中存在托攻击,并且攻击意图是推攻击,Item5被标记为目标项目。这时,算法将在Item5上评分为5分的所有概貌标记为托攻击概貌。

表3.4 目标项目分析举例

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。