任务描述

在计算机网络的安全中,保护网络数据和程序等资源,以免受到有意或无意地破坏或越权修改与占用,称为访问控制技术。实现访问控制技术的最好办法就是有一个好的安全策略,在这个安全策略上使用防火墙技术。

为实现网络安全,必须了解防火墙技术的体系结构,同时掌握常见的防火墙设备的配置方法。本任务介绍防火墙的配置方法。

任务实施

防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件的组合。它是不同网络或网络安全域之间信息的唯一出入口,能根据企业的安全策略控制(允许、拒绝、监测、记录)出入网络的信息流,且本身具有较强的抗攻击能力。其核心思想是,在不安全的网络环境中构造一个相对安全的子网环境。其目的是,在被保护的内部网络与不安全的非信任网络之间设立唯一的通道,按照事先制定的安全策略,控制信息的流入和流出,监督和控制使用者的操作。

Internet的迅速发展为人们发布和检索信息提供了方便,但它也使污染和破坏信息变得更容易。人们为了保护数据和资源的安全,创建了防火墙。利用防火墙防范的3种基本进攻如下。

1)间谍:试图偷走敏感信息的黑客、入侵者和闯入者。

2)盗窃:盗窃对象包括数据、Web表格、磁盘空间、CPU资源、链接等。

3)破坏系统:通过路由器或主机/服务器蓄意破坏文件系统或阻止授权用户访问内部网络(外部网络)和服务器。

1.用WinRoute创建包过滤规则

WinRoute应用比较广泛,既可以作为一个服务器的防火墙系统,又可以作为一个代理服务器软件。

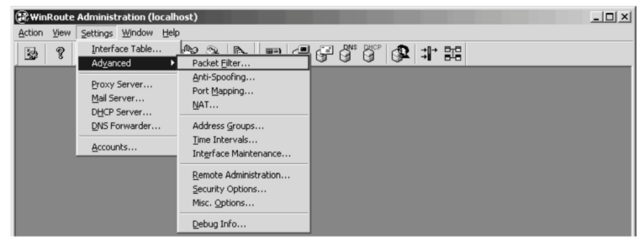

1)下载WinRoute软件,并以管理员身份根据安装界面的提示安装该软件,安装完毕后,启动WinRoute Administration。WinRoute的管理界面如图7.1所示。

图7.1 WinRoute的管理界面

2)默认情况下,该密码为空。单击“OK”按钮,进入系统管理界面。当系统安装完毕以后,该主机就将不能上网,需要修改默认设置,单击工具栏图标,弹出本地网络设置对话框,双击“Ethernet”,在弹出的属性对话框中,将两个复选框全部选中,如图7.2所示。

图7.2 Ethernet属性设置

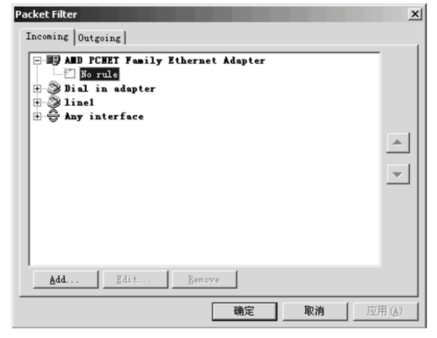

3)利用WinRoute创建包过滤规则,创建的规则内容:防止主机被别的计算机使用ping命令探测。选择“Settings”→“Advanced”→“Packet Filter”命令,如图7.3所示。

图7.3 选择“Packet Filter”命令

4)在包过滤对话框中可以看出目前主机还没有任何的包规则,如图7.4所示。

图7.4 包过滤对话框

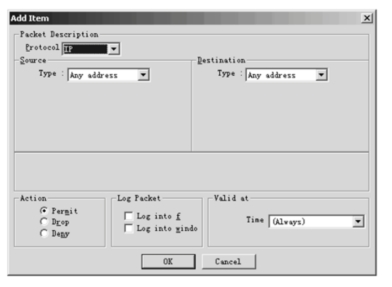

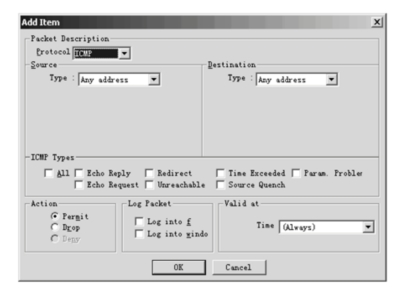

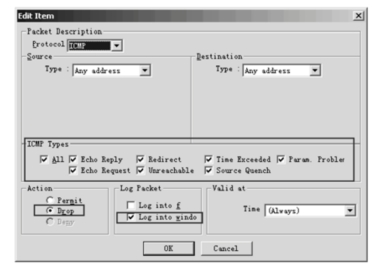

5)选中图7.4中的网卡图标,单击“Add”按钮,弹出添加过滤规则对话框,所有的过滤规则都在此处添加,如图7.5所示。因为ping命令用的协议是ICMP,所以这里要对ICMP协议设置过滤规则。在协议下拉列表框中选择“ICMP”选项,如图7.6所示。在“ICMP Type”选项组中,将复选框全部选中。在“Action”选项组中,选中单选“Drop”单选按钮。在“Log Packet”选项组中选中“Log into Window”复选框,创建完毕后单击“OK”按钮,一条规则就创建完毕,如图7.7所示。规则设置完成后,单击“OK”按钮,将返回包过滤对话框,单击“应用”按钮即可。

图7.5 添加过滤规则对话框

图7.6 选择“ICMP”选项

图7.7 规则设置

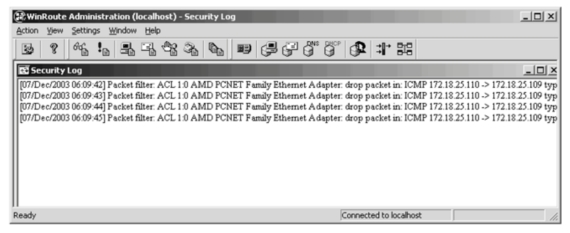

设置完毕,该主机就不再响应外界的ping命令了,使用ping命令来探测主机,将收不到回应,如图7.8所示。虽然主机没有响应,但是已经将事件记录到安全日志了。可以选择“View”→“Logs”→“Security Logs”命令,查看日志记录如图7.9所示。

图7.8 使用ping命令探测主机

图7.9 查看日志记录

用WinRoute禁用FTP访问、HTTP访问需建立的规则如图7.10和图7.11所示。

图7.10 WinRoute禁用FTP访问(https://www.xing528.com)

图7.11 WinRoute禁用HTTP访问

2.360防火墙的设置

要设置360防火墙首先需要下载360杀毒软件。具体步骤为启动IE浏览器,在地址栏内输入网址http://www.360.cn,进入360安全中心首页,如图7.12所示。

图7.12 360官网

单击窗口中360杀毒的“下载”按钮,弹出“文件下载-安全警告”对话框,单击“运行”按钮,启动程序的下载。下载完成后,弹出“Internet Explorer-安全警告”对话框,单击“运行”按钮,启动360杀毒的安装向导,单击“立即安装”按钮,开始安装。

(1)设置360木马防火墙

打开360杀毒主界面,如图7.13所示。单击![]() 按钮,展开界面如图7.14所示。

按钮,展开界面如图7.14所示。

图7.13 “360杀毒”主界面

图7.14 “360杀毒”展开界面

单击“主动防御”区域中“木马防火墙”后面的图标![]() ,打开“360木马防火墙”窗口,默认情况下处于“预防状态”界面。单击“设置”按钮,打开“360设置中心”窗口。

,打开“360木马防火墙”窗口,默认情况下处于“预防状态”界面。单击“设置”按钮,打开“360设置中心”窗口。

用户可根据需要通过选中设置相应的项目来实现网络安全防护、摄像头防护、驱动防护、应用防护、开发者模式、自我保护和主动防御服务,选中后单击“确定”按钮即可。

(2)使用360隔离沙箱

为了解决木马、病毒等带给用户的烦恼,360提供了一款新的产品即360隔离沙箱。

隔离沙箱就像是在用户的系统里构建了一块虚拟的隔离空间。运行在沙箱中的程序,用户丝毫感知不到它与运行在系统上的差别。但是,当用户单击到木马网站、下载了病毒或盗号木马的时候,木马、病毒会运行在这块隔离的空间中,不会对用户真实的系统产生任何影响。

在360木马防火墙界面中,单击“隔离沙箱”按钮,打开“360隔离沙箱”窗口,如图7.15所示。360隔离沙箱包括以下功能。

1)安全视频搜索。

单击“360隔离沙箱”主界面中的“安全视频搜索”按钮,打开“360看片保镖”窗口,在这里用户搜索、播放的视频都将在沙箱内运行。

2)运行指定程序。

单击“360隔离沙箱”主界面中的“运行指定程序”按钮,打开“打开”窗口,它是程序入沙箱运行的另一入口,用户在这里可以选择需要入沙运行的程序。

图7.15 “360隔离沙箱”主界面

3)清理沙箱文件。

沙箱虽然为用户提供了一个可靠的隔离空间,但是随着运行在沙箱中的程序的增加,隔离空间中的垃圾也会随之增加,如运行程序的文件信息,浏览器、视频播放软件的缓存文件,用户有意无意带到沙箱中的木马病毒等。因此,建议定期清理沙箱,毕竟这块隔离空间占用了计算机磁盘,它越来越庞大也许会影响计算机的性能。

单击“360隔离沙箱”主界面中“清理沙箱文件”按钮,打开“确认清除操作”对话框,单击“确定”按钮即可。

4)文件列表。

沙箱被清理干净了,可是沙箱内下载的视频、小说去哪了?这里要注意的是,当沙箱被清理时,这些文件也会随着沙箱中的文件一起被清除。因此每次在清理沙箱之前,需要将重要的文件复制出来。沙箱主界面中的文件列表中列出了沙箱中运行的视频、软件、电子书,单击它们并将其保存到个人目录下。

5)程序列表和例外列表。

单击沙箱主界面左侧的“程序列表”按钮,所有已经运行在沙箱内的程序将一目了然。如果想让某程序自动运行在沙箱中,可以单击程序前面的“记住”按钮,也可以通过“添加自动进入沙箱的程序”按钮进行添加;同样例外列表中记录了用户不想入沙运行的程序信息,也可以通过“添加不提示进沙箱的程序”按钮手动添加。

6)高级设置。

高级设置包含沙箱提示设置和关机清理沙箱设置,用户可以根据需求设置这些功能。例如,若用户不喜欢在沙箱运行的程序界面上方的“360隔离沙箱保护中”标签,可在“高级设置”窗口中取消“标示在沙箱内运行的程序”复选框的选中。

任务评价

任务评价单

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。