当一个网络接到Internet之后,保障网络安全的措施除了要考虑网络内的计算机病毒、计算机系统本身的稳定性外,更重要的是防止非法用户的入侵。而目前防止入侵的主要技术手段是在内部网络与Internet的接口处架设防火墙。防火墙实际上是一种访问控制技术,可以控制Internet用户对内部网络的访问,阻止对内部网络信息资源的非法访问,也可以使用防火墙阻止重要信息从内部网络非法输出,也就是说,防火墙可以控制进出两个方向的通信。但防火墙不是一个单独的计算机程序或设备,理论上讲,防火墙是由软件和硬件两部分组成,用来阻止所有网络之间不受欢迎的信息的交换。目前,实际的防火墙结构通常包含一个DMZ(Demilitarized Zone)区,俗称“停火区”。此外,针对内部网络的特殊需要,防火墙的结构常常需要增加其他组件。例如,通常内部网络会有部分信息(WWW服务器、匿名FTP服务器等)需要提供给Internet用户访问。对此常常是在防火墙中建立两个DMZ区来满足网络服务的需要,其中,外DMZ区的子网可以放置公共信息服务器,在这一配置中,外DMZ区上的路由应该采用静态方式,并且所有的外DMZ区的网络系统均不应被内部网络认为是可靠的。

由于防火墙对于企业网络的防御系统来说,是一个不可缺少的基础设施。在选择防火墙时,首先需要考虑的问题就是需要一个什么结构的产品。防火墙发展到今天,很多产品已经越来越像是一个网络安全的工具箱。工具的多少固然很重要,但系统的结构却是一个起决定性作用的前提。因为防火墙的结构决定了这些工具的组合能力,决定了当用户在某种场合需要系统提供功能的时候,是不是真的能够用得上。

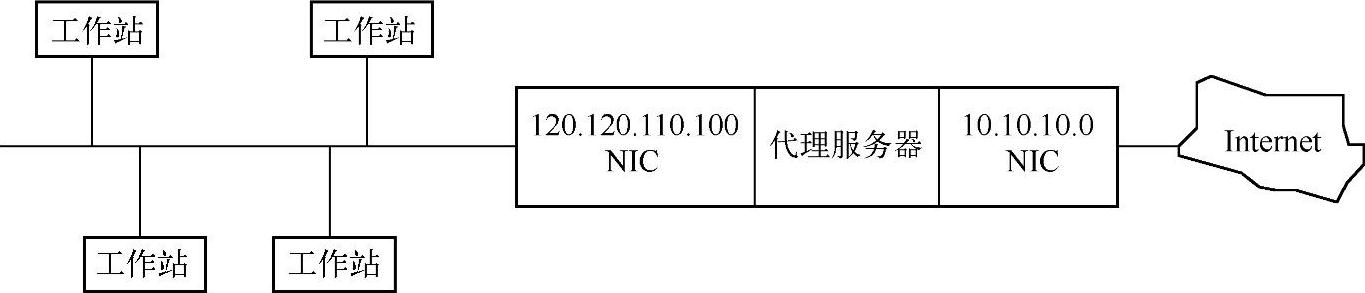

1.双端口主机体系结构

任何拥有多个接口卡的系统都被称为多端口的或多宿的,双端口主机体系是用一台装有两块网卡的主机做防火墙。两块网卡各自与受保护网和外部网相连。主机上运行着防火墙软件,可以转发应用程序,提供服务等,双端口主机体系结构,如图7-20所示。

图7-20 双端口主机体系结构示意图

双端口主机体系结构优于屏蔽路由器的地方是:堡垒主机的系统软件可用于维护系统日志、硬件拷贝日志或远程日志。这对于日后的检查很有用。但这不能帮助网络管理者确认内网中哪些主机可能已被黑客入侵。

双端口主机体系结构的一个致命弱点是:一旦入侵者侵入堡垒主机并使其只具有路由功能,则任何网上用户均可以随便访问内网。

2.筛选主机体系结构(https://www.xing528.com)

筛选主机体系结构又称路由器加过滤器(Screened Host)结构。这种结构主要由路由器(Router)和过滤器(Filter)共同完成对外界计算机的通信,即在Internet访问内部网络时可对IP地址或域名等进行限制,还可指定或限制内部网络对Internet的访问。Filter使计算机执行筛选、过滤、验证及安全监控等功能,因而可在很大程度上隔断内外网络间不正常的访问和登录。

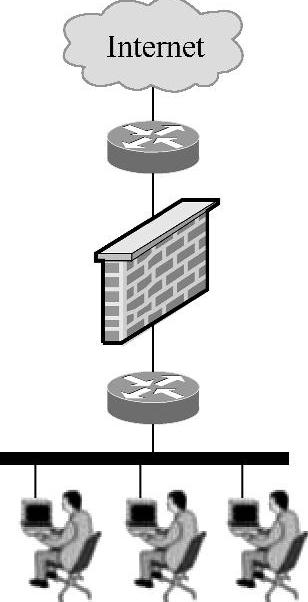

3.筛选子网体系结构

筛选子网防火墙体系结构添加额外的安全层到主机屏蔽体系结构,即通过添加周边网络更进一步地把内部网络与外网隔离,其结构如图7-21所示。

通常,堡垒主机是网络上最容易受攻击的机器。任凭用户如何保护它,它仍有可能被突破或入侵,因此没有任何主机是绝对安全的。

在主机屏蔽体系中,用户的内部网络对堡垒主机没有任何防御措施,如果黑客成功入侵到主机屏蔽体系结构中的堡垒主机,那就毫无阻挡地进入了内部网络。通过在周边网络上隔离堡垒主机,能减少在堡垒主机上入侵的影响。可以说它只给入侵者一些访问的机会,但不是全部。

筛选子网体系结构的最简单的形式为使用两个屏蔽路由器,位于堡垒主机的两端,一端连接内网,一端连接外网。为了入侵这种类型的体系结构,入侵者必须穿透两个屏蔽路由器。即使入侵者控制了堡垒主机,仍然需要通过内网端的屏蔽路由器才能到达内网。

图7-21 筛选子网体系结构防火墙

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。