计算机网络安全系统已经成为信息系统中不可或缺的组成部分之一。在现代计算机网络系统中,各种安全技术开始走向成熟,并在计算机网络安全体系中发挥着重要的作用。其中有一些重要的网络安全技术已经形成了各自独立的系统,在网络安全体系中具有独特的地位,成为了现代计算机网络系统架构中十分重要的系统。

本节简要介绍在现代计算机网络中应用最普遍的安全系统,防火墙、漏洞扫描系统、入侵检测系统、入侵保护系统以及虚拟专用网。

(1)防火墙

防火墙(Fire Wall,FW)是近年发展起来的重要的网络安全技术,其特征是通过在网络边界上建立相应的网络通信监控系统,以达到保障网络之间以及网络内部安全的目的。防火墙是目前计算机网络中主要的安全设备。

防火墙的概念源自于建筑。在建筑上防火墙被设计用于防止火势的蔓延,这里所介绍的网络防火墙,则是用于防止外部网络对内部局域网的攻击,并阻止Internet上的各类危险和危害波及到内部网络。防火墙就像中世纪的护城河,已经成为保障局域网安全的重要设施之一。

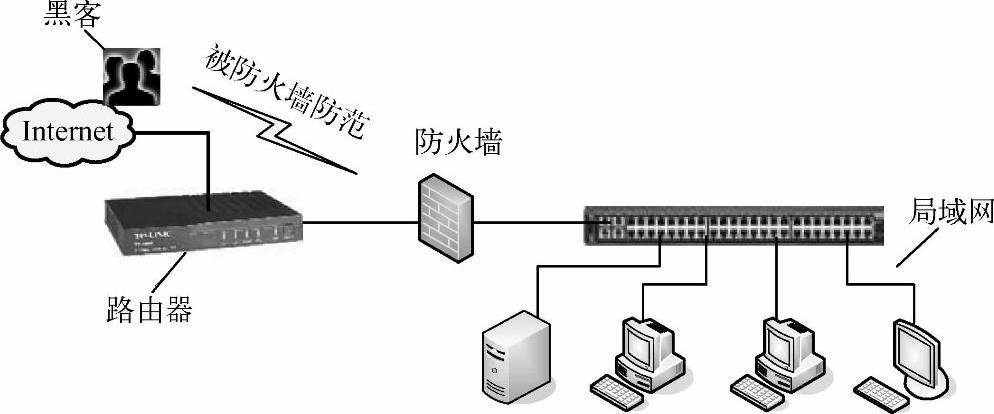

防火墙一般安装在一个局域网的边界,内外网必须通过防火墙才能相互通信进行数据交换。如图8-1所示,防火墙的左边为公共信息网或外网,被称为不可信任网段;防火墙的右边为内网,一般为企业或某单位的内部局域网,属可信任网段。防火墙的作用非常明确,把内网和外网隔离,但同时为内网与外网之间的数据交换提供安全可靠的通道。

图8-1 局域网与Internet连接结构中的防火墙位置

(2)入侵检测系统

“安全源自未雨绸缪”是对入侵检测系统(Intrusion Detection System,IDS)的最恰当的概括。IDS与漏洞检测系统一样,使原本看来复杂烦琐甚至是不可能的网络或主机系统的安全管理成为可能,并且还更快捷、可靠和自动化。如果把防火墙比做大门警卫的话,入侵检测就是一个单位24小时工作的安全视频监控系统,以旁路监听的方式不间断地收取网络数据,对网络的运行和性能无任何影响,同时判断进出网络的数据中是否含有攻击网络的企图,并通过各种手段向网络管理员报警。IDS不但可以发现来自外网的攻击,也可以发现内网的恶意行为。所以说,IDS是防火墙的必要补充和网络安全的第二道防线。

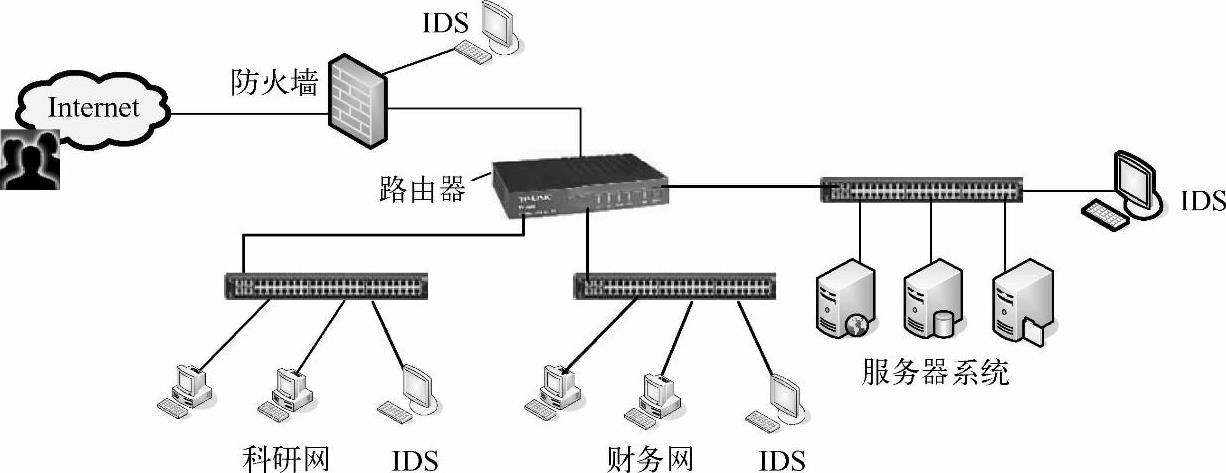

在一个完善的计算机网络系统中,根据网络应用、管理目的与方式的不同,IDS的部署有两种基本的模式,局域网环境下的IDS部署和互联网环境下的IDS部署。对于前者方案(如图8-2所示),可以做到多点采集信息,集中统一分析,全网安全监控。对于后者方案,除了具备前者方案的特点之外,IDS还可多级统一管理,统一策略分发,多级或逐级报警。

图8-2 局域网环境下的IDS部署方案

(3)入侵保护系统IPS(https://www.xing528.com)

入侵保护系统(Intrusion Prevention System,IPS)是在防火墙和入侵监测系统基础上发展起来的另一个网络安全系统。IPS参照国际标准,将操作系统安全策略、深度内容检测、安全防护等技术完美地结合在一起,被认为是未来替代IDS的网络安全产品。

防火墙作为网络安全的第一道防线,仅能够防止网络层攻击,却无法防范利用80和443等开放端口的应用层攻击以及蠕虫等其他网络威胁。IDS检测器采用旁路方式监测网络通信过程,从中寻找恶意网络访问迹象,发现针对应用层的攻击,实时用多种方式向网络管理员报告网络被入侵的情况,但IDS不能阻止任何攻击,当网络管理员接到IDS的报警信息并采取相应措施时,经常为时已晚。而IPS则类似于防火墙,以串联方式部署在需要全面安全保护的网段入口或服务器上,配合实时更新的入侵攻击特征库,可检测防护3000种以上的网络攻击行为,包括病毒、蠕虫、木马、间谍软件、可疑代码、带宽劫持、探测与扫描、后门、非法接入、混合攻击、VoIP攻击,以及P2P软件网络带宽滥用等各种网络威胁,不仅提供了出色的入侵监测能力,同时还有实时的防御能力。

(4)网络漏洞扫描系统

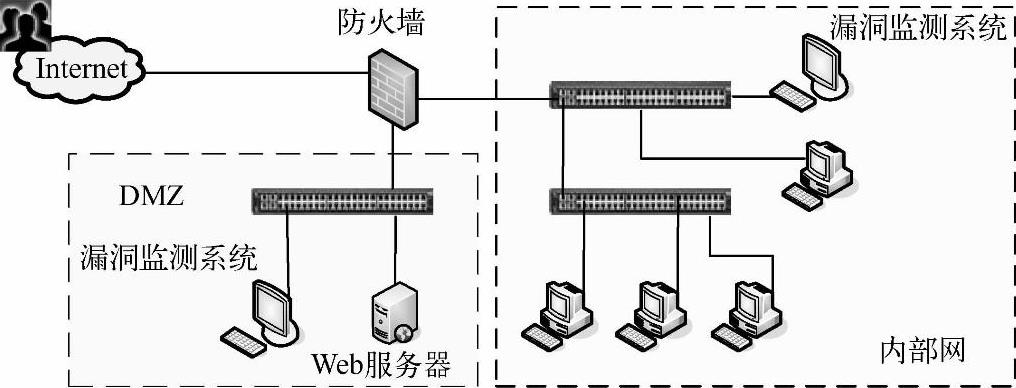

网络漏洞扫描系统是现代计算机网络安全领域非常重要的工具之一,如图8-3所示。网络或主机的漏洞扫描系统其实质是能够自动监测远程或本地主机在安全性方面弱点的程序包。通过使用此类系统,用户可以发现在任何一个地方某台主机的安全弱点。若这些弱点被黑客利用,网络或主机的安全防线随即将被攻破;若这些弱点被网络管理员发现并得到修补,从而便增强了网络或主机的安全。漏洞扫描系统的出发点在于后者。

图8-3 漏洞扫描系统的基本部署

(5)虚拟专用网络VPN

虚拟专用网络(Virtual Private Network,VPN)是随Internet一起发展起来的远程网络互连技术。随着Internet应用的不断深入,VPN必将成为现代网络应用中不可或缺的组成部分。

虚拟专用网不是真的专用网络,但却能够实现专用网络的功能。虚拟专用网指的是依靠ISP(Internet服务提供商)和其他NSP(网络服务提供商),在公用网络中建立专用的数据通信网络的技术。在虚拟专用网中,任意两个节点之间的连接并没有传统专网所需的端到端的物理链路,而是利用某种公众网的资源动态组成的广域网。

所谓“虚拟”,是指用户不再需要拥有物理的长途数据线路,而是使用Internet公众数据网络的长途数据线路。所谓“专用网”,是指用户可以为自己制定一个最符合自己需求的网络。所以,通常所说的虚拟专用网,就是建立在Internet上能够自我管理的专用网络,并以IP协议为主要通信协议,故而VPN又被称之为IPVPN。

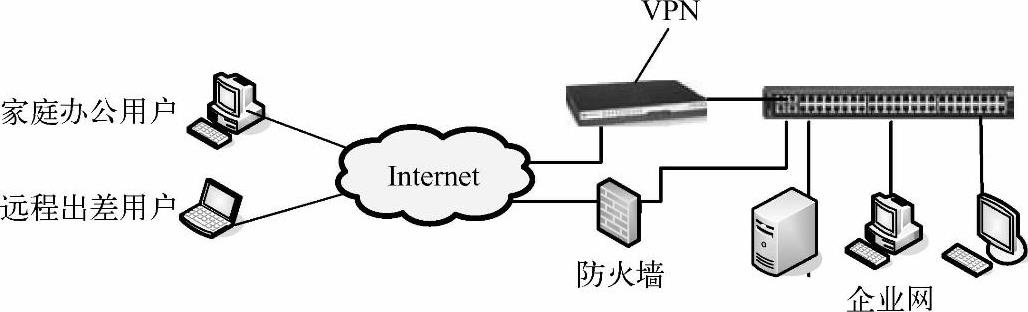

VPN部署连接的示意图如图8-4所示。

图8-4 VPN部署连接示意图

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。