与防火墙配合使用的安全技术还有数据加密技术,它是对存储或者传输的信息采取秘密的交换以防止第三者对信息的窃取。被交换的信息被称为明文(Plain Text),变换过后的形式被称为密文(Cipher Text),从明文到密文的变换过程被称为加密(Encryption),从密文到明文的变换过程被称为解密(Decryption)。对明文进行加密时采用的一组规则称为加密算法,对密文解密时采用的一组规则称为解密算法。加密算法和解密算法通常都是在一组密钥控制下进行的,密钥决定了从明文到密文的映射,加密算法所使用的密钥称为加密密钥,解密算法所使用的密钥称为解密密钥。

加密技术的要点是加密算法,加密算法可以分为对称加密、非对称加密和不可逆加密3类算法。

1.对称加密算法

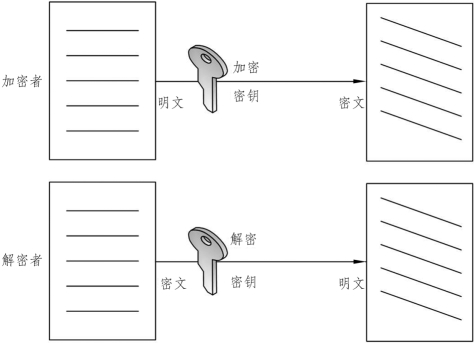

对称加密算法是应用较早的加密算法,技术成熟。在对称加密算法中,数据发信方将明文(原始数据)和加密密钥一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。对称加密算法的示意图如图9.13所示。

图9.13 对称加密算法

对称加密算法的特点有算法公开、计算量小、加密速度快、加密效率高等,不足之处是交易双方都使用同样的密钥,安全性得不到保证。每对用户每次使用对称加密算法时,都需要使用其他人不知道的唯一密钥,这会使得收发信双方所拥有的密钥数量成几何级数增长,密钥管理成为用户的负担。

2.非对称加密算法

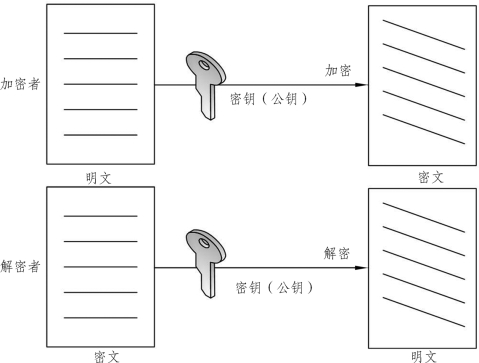

非对称加密算法使用两把完全不同但又完全匹配的一对钥匙——公钥和私钥。在使用非对称加密算法加密文件时,只有使用匹配的一对公钥和私钥,才能完成对明文的加密和解密过程。加密明文时采用公钥加密,解密密文时使用私钥才能完成,而且发信方(加密者)知道收信方的公钥,只有收信方(解密者)才是唯一知道自己私钥的人。其示意图如图9.14所示。

(https://www.xing528.com)

(https://www.xing528.com)

图9.14 加密和解密过程

如果发信方想发送只有收信方才能解读的加密信息,发信方必须首先知道收信方的公钥,然后利用收信方的公钥来加密原文。收信方收到加密密文后,使用自己的私钥才能解密密文。

3.不可逆加密算法

不可逆加密算法的特征是:加密过程中不需要使用密钥,输入明文后,由系统直接经过加密算法处理成密文,这种加密后的数据是无法被解密的,只有重新输入明文,并再次经过同样不可逆的加密算法处理,得到相同的加密密文并被系统重新识别后,才能真正解密。显然,在这类加密过程中,加密是自己,解密还得是自己,而所谓解密,实际上就是重新加一次密,所应用的“密码”也就是输入的明文。

在网络传输信息过程中所采用的加密技术主要有以下三类:链路加密方式、节点到节点加密方式和端到端加密方式。

(1)链路加密方式。该方式对网络上传输的数据报文进行加密。不但对数据报文进行加密,而且把路由信息、校验码等控制信息全部加密。

(2)节点到节点加密方式。该方式是为了解决节点中数据是明文的缺点。在网络中间结点里装有加、解密的保护装置,由这个装置来完成一个密钥向另一个密钥的变换。

(3)端到端加密方式。由发送方加密的数据在没有到达最终目的节点之前是不被解密的。加、解密只在源、宿节点进行。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。