PDR是一种较早被提出的信息安全模型,并且在安全业界得到了广泛的应用。PDR是3个英文单词首字母,分别代表protection(保护)、detection(检测)、response(响应),如图1.5所示。

PDR有很多“变种”,比较著名的是P2DR的说法,即加入了policy(策略)。另外ISS公司自己也将其改为PADIMEE,即policy(策略)、assessment(评估)、design(设计)、implementation(执行)、management(管理)、emergency response(紧急响应)、education(教育)等7个方面。

1.保护

保护是安全的第一步,具体包括:

(1)安全规则的制定 在安全策略规则的基础上再做细则。

(2)系统安全的配置 针对现有网络环境的系统配置,安装各种必要的系统补丁包提高安全策略级别。

(3)安全措施的采用 安装防火墙(软/硬)。

2.检测

采取各式各样的安全防护措施并不意味着网络系统的安全性就得到了100%的保障,因为网络安全状况是实时变化的。昨天刚刚提供的补丁,今天可能就会发现存在着安全漏洞。要解决这类问题就需要采取有效手段对网络进行实时监控:

(1)异常监视 系统出现不正常情况,如服务停止,无法正常登录,服务状态不稳定等。

(2)模式发现 对已知的攻击模式进行发现。

3.响应(https://www.xing528.com)

在发现攻击企图或攻击后,需要系统及时做出反应:

(1)报告 无论系统自身的自动化程度如何,都需要管理员知道是否有入侵事件发生。

(2)记录 必须将所有的情况记录下来,包括入侵的各个细节及系统的反应(尽最大可能)。

(3)反应 进行相应的处理以阻止进一步的入侵。

(4)恢复 清除入侵造成的影响,使系统正常运行。

响应包含报告与取证等非技术因素,实际上响应就意味着进一步防护。

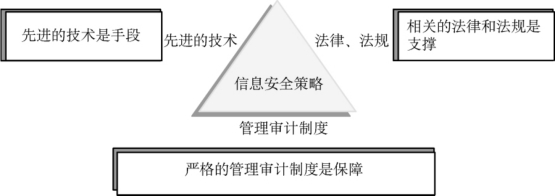

信息安全策略是指在一个特定的应用环境里,为确保一定级别的安全保护所必须遵守的规则。从信息安全发展历程每个阶段的重要标志可以看出,安全策略建立模型主要由先进的技术、相关的法律和法规、严格的管理审计制度等3部分组成,如图1.6所示。

图1.6 信息安全策略

先进的技术是手段,比如防火墙技术可以很好的实现不同安全域之间的访问控制。严格的管理审计制度是保障,比如某企业建立审计和跟踪体系,可有效地提高企业整体的信息安全意识。而相关的法律和法规是支撑,通过进行信息安全相关立法,威慑非法分子。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。