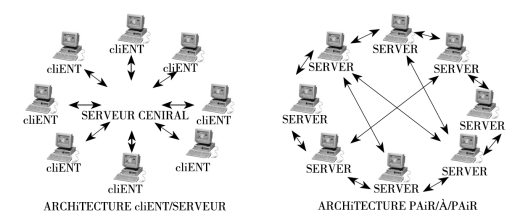

P2P(Peer-to-Peer)是一种对等网络技术,是伴随着互联网发展应运而生的新一代网络技术,是分布式系统和网络技术相结合的产物。它不再是传统的“客户端/服务器”(Client/Server,C/S)模式,网络中的每个节点关系对等,即每个节点既可以作为客户端又能够充当服务器,这使得每个网络节点既可以向另一个节点发送信息,同时又能从对方接受信息。

与传统的分布式系统相比,P2P技术的分布化程度、可扩展性、健壮性、性价比、以及负载均衡能力等都表现得更加优秀,客观来说更加合适现有网络结构,因此,P2P应用在近年来得到了迅猛的发展,据相关统计,P2P流量已经占据互联网70%以上的流量。

凭借P2P网络技术的优越性,P2P应用在诞生短短几年时间里迅速占据Internet中的许多应用领域:以迅雷、Bit Torrent、Napster为代表的文件共享应用给用户带来了自由、开放和对等的高速文件下载体验;以Skype、QQ、MSN为代表的语音通信给用户带来快捷方便的即时通信体验;以PPlive、PPstream为代表的流媒体在线播放给用户带来丰富多彩的视听盛宴。

图6-1 C/S网络和P2P网络对比

然而随着P2P应用的迅猛发展,其负面效果也逐渐凸显,主要表现为:

(1)病毒、木马能够隐藏在P2P文件中,通过P2P网络平台轻易地扩散,能够在很短的时间内对大范围的用户造成破坏,造成不可估量的损失;暴力、色情等不良信息能在P2P环境下更加轻易的传播出去;盗版影视作品、山寨版软件更加肆无忌惮的扩散,法律的约束能力逐渐变弱;

(2)网络带宽被大量的P2P数据流吞噬,非P2P应用的网络环境受到严重影响,造成许多企事业单位的带宽不够用,严重影响了企业的正常运营;(https://www.xing528.com)

(3)传统的互联网非对称流量模型被打破,建立在传统互联网模式下的收费形式需要改变,互联网服务的运营商将要面临网络技术变革所带来的挑战。通过P2P流量的识别技术可以挖掘P2P的具体应用,从而分析用户的网络行为,能够给网络管理和流量监控提供极大的帮助,有助于网络运营商和管理者找到网络中的不安全因素,从而提高网络环境的安全性。近年来,P2P流量的识别技术的研究越来越受到重视,然而已有的众多P2P流量识别技术、解决方法仍存在一定的局限性,具体表现为:

P2P流多采用动态端口和隧道加密技术使得传统的基于端口检测P2P流的方法失效;

P2P应用层出不穷,各种新型的协议出现和应用层加密技术的使用使得基于应用层载荷检测技术失效;

P2P流量特征规模庞大,流量规模庞大,对基于机器学习的P2P流识别提出了更高的要求,如何简化分类模型、节省建模时间和提高分类正确率都是目前P2P流识别中值得深入研究的方向。

随着网络信息时代的到来,互联网逐渐成为各种通信设施的统一平台,网络中的应用越来越多样化和复杂化,传统的网络维护方式和网络运营模式面临着变革。由于网络服务运营模式的不完善,网络运行商难以捕捉到客户的网络需求,无法提高网络服务质量。目前的互联网环境中,P2P流量占据了70%左右的网络带宽,不断吞噬网络带宽资源,造成网络拥塞,严重影响了客户体验。所以有效的P2P流识别技术是网络运营商和企事业单位的网络管理者迫切需要解决的问题,是提高网络稳定性、安全性和可控性的基础。

通过P2P流量识别技术能够增强网络监控、分析网络行为从而提高网络管理能力,而P2P流量识别是其必要的前提,只有从互联网流量中准确地识别出P2P流量后,才能更加合理、更加细致、更加有效地管理和控制网络。作为一种生命力强大的新型网络应用,P2P应用的发展也是随着流量识别技术的发展而发展。为了加强P2P技术的隐蔽性和安全性,P2P技术正朝着端口动态化,网络行为复杂化,内容加密化的方向发展。在P2P识别与反识别的较量中,P2P流量正越来越多变难测,对于有效的P2P流识别技术的渴求已迫不及待。随着传统的基于端口识别、深度包检测等技术的逐渐失效,P2P流识别开始转向机器学习方法。机器学习方法利用统计特征建立分类模型,由于P2P流量规模庞大,特征极多,量化后的P2P流维数高达200多维,一方面如何过滤掉冗余无关的特征对建立高效的分类器模型有着重要意义,另一方面如何建立健壮性强、泛化性好和准确率高的分类器是最终P2P流识别效果好坏的关键。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。