在RAISE方案中,如果车辆在关联期间不修改它的伪ID,那么根据车辆不变的ID,其移动轨迹有被跟踪的风险,因此在短时间内车辆的轨迹隐私可能被侵犯。

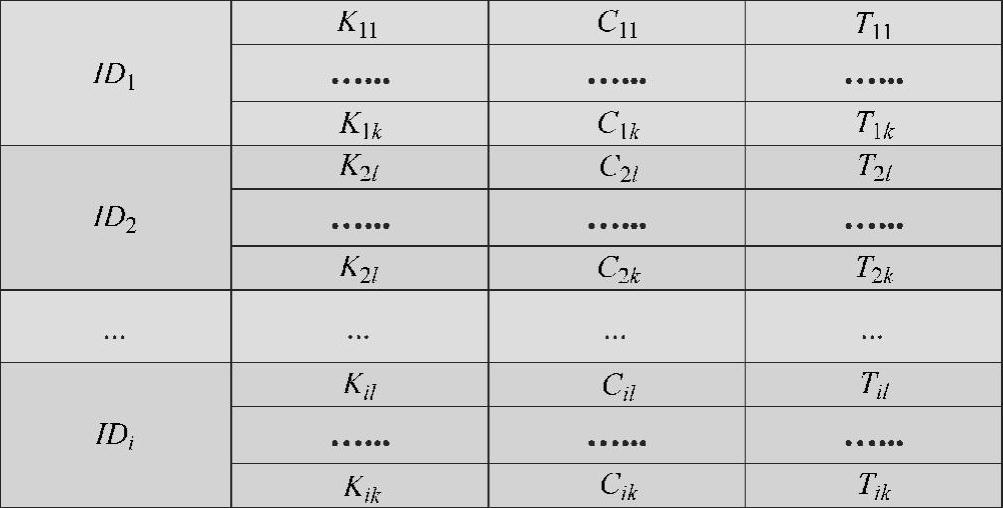

为了保护轨迹隐私,本书在RAISE方案中采用了k匿名的概念(k个实体不能被分辨)[10]来混合k辆车。在RAISE方案中,RSU为k辆车分配一个伪ID,k辆车作为一组使用同一个伪ID和RSU通信,ID-密钥表如图5-6所示。

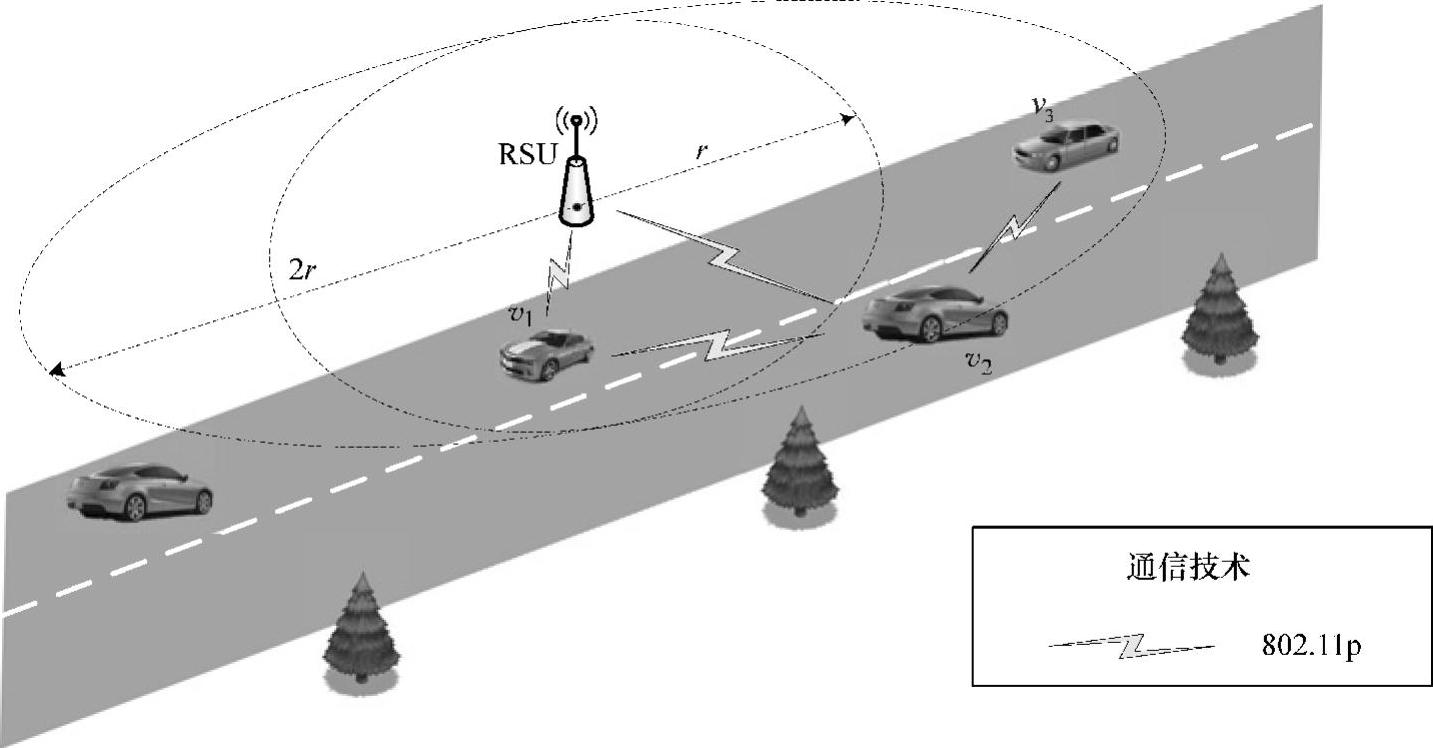

图5-5 RSU的覆盖范围

图5-6 k匿名RAISE方案的ID密钥表(https://www.xing528.com)

当对手试图通过伪ID来跟踪特定的车辆时,在一组车辆通过交叉路口时对手会跟丢车辆,即特定车辆的轨迹不能被标识。k的最大值可以是RSU覆盖范围内的车辆的总数,这样所有车辆的消息都是混在一起的,不能被分辨。这样的场景可以认为车辆根本没有标识。

在k匿名的RAISE中,RSU可以通过和车辆共享的对称密钥来标识车辆,每个伪ID对应k个唯一的对称密钥。假设车辆Vi发送〈ID‖Mi‖TSi‖MACKi(ID‖Mi‖TSi)〉给RSU R,R首先发现与伪ID对应的k个可能的密钥。然后R顺序地检查MACKi(ID‖Mi‖TSi)是否等于有k对称密钥生成的MACK(ID‖Mi‖TSi)′,如果匹配,消息被认为是有效的。

因为车辆与RSU的共享密钥是不同的,做上面比较工作的密钥可以用来发现消息发送者在双向认证过程中使用的匿名证书。该操作可以通过搜索RSU的本地ID密钥表来实现。能够发现在双向认证过程中使用的匿名证书可以保证未来ID的可追溯性。

如果R尝试了所有可能的k个密钥后两个MAC值仍没有匹配,消息被认为是无效的,应该丢弃。在这个过程后,R可以按照5.3.3小节描述的步骤对消息进行聚合。

采用了k匿名方案后,确认过程和上面描述的一样,车辆对比从HAggt中去聚合后的H(IDi‖Mi‖TSi)与缓存的H(IDi‖Mi‖TSi)记录之间是否匹配。这里,对比的计算开销与参考文献[2]中的基于PKI方案的消息确认过程相比可以忽略不计。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。