有线等效加密(Wired Equivalent Privacy,WEP)是一个1999年9月被IEEE 802.11标准定义的链路层安全机制。它使用RC4流密码加密技术达到机密性,并使用CRC-32校验和提供消息的正确性。它为用户提供了64/128 bit两种WEP加密通信模式,通过RC4算法产生的密钥来对数据进行加密,从而保证WLAN使用者的安全。RC4是一种对称加密算法,加密和解密过程使用相同的密钥。属于同一个无线局域网的802.11设备,包括无线网卡、无线网络接入点被设置成拥有一把共享的密钥。WEP在数据加密、网络访问控制和确保数据完整性三方面起作用。

1.WEP加密过程

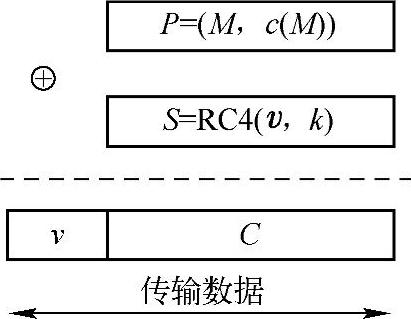

WEP加密数据帧的过程如图9-5所示。

1)计算校验和。对要传输的数据帧M使用CRC-32算法求校验和得到c(M),合并M和c(M)得到消息明文P,P=(M,c(M))。

2)加密。使用RC4算法加密明文P。加密时需要用到一个初始化向量v和共享密钥k,这两个值作为参数传递给RC4算法,经过计算后生成伪随机序列S,S=RC4(v,k)。明文和伪随机序列经过异或运算XOR(记为⊕)产生密文C=P⊕S。

3)传输。将初始化向量v和密文C串接起来通过无线信道发送出去。

可以将从通信双方A到B的传输过程简单地表示为

A→B:v,(P⊕S)

其中,P=(M,c(M)),S=RC4(v,k)。

2.WEP解密过程

在WEP安全机制中,WEP的解密过程是加密过程的逆过程。WEP解密过程如下:

1)恢复明文。接收方通过使用随密文传输的初始化向量v和已知的共享密钥k来重新生成等同于加密时的伪随机序列S=RC4(v,k),并将它与密文C进行XOR运算,得到解密后的明文P′。

图9-5 WEP加密过程

(https://www.xing528.com)

(https://www.xing528.com)

2)检验校验和。接收方将解密后的明文P′分离成两个部分:M′和c′。使用CRC-32算法计算c(M′),并将它与接收到的校验和c′进行比较。如果不相等,那么说明消息M在传输过程中已经以某一方式更改过;如果两个校验和相等,那么M′就是加密之前要传输的消息。

3.WEP的安全性分析

在WEP安全机制的设计中期望达到如下安全目标。

●机密性:使用WEP加密和解密数据帧,防止窃取无线局域网中的数据行为。

●访问控制:实现对无线网络设备访问的控制。在IEEE 802.11中设计了一个可选的功能,它可以使无线网络设备丢弃没有采用WEP正确加密的所有数据包。

●数据完整性:在WEP数据帧结构中设置完整性校验以阻止对传输数据的篡改。

但是,由于WEP中使用的RC4算法本身存在弱密钥,以及WEP使用静态密钥和IV的定义不恰当等原因,使得WEP安全机制不能实现设计时所期待的机密性、完整性和访问控制,存在一些缺陷。

WEP中用来生成伪随机序列的RC4算法存在弱密钥。用RC4算法加密包括两个阶段:第一个阶段,使用64位或者128位的密钥(其中包括24位的IV)来建立RC4的状态数组。这个状态数组的初始值是{0,1,…,255},然后对这256字节进行一系列的交换操作,从而得到伪随机序列;第二个阶段,用伪随机序列和明文进行异或运算,从而得到密文。然而对RC4的研究发现,存在特殊格式的IV,用它构造的密钥(称为弱密钥)生成的伪随机序列的初始字节与此密钥的少数几字节存在很强的相关性,大大地减少了搜索RC4密钥空间所需的工作量。也就是说,这种IV泄露了密钥信息。

另外,WEP本身也存在缺陷,主要在以下两个方面。

(1)使用静态密钥

WEP协议没有完善的密钥管理机制,它没有定义密钥如何生成以及如何对它进行更新。AP和它所有的客户端之间共享一个静态密钥,这本身就使密钥的保密性降低。同时,更新密钥意味着要对所有的AP和客户端的配置进行更改,在很多应用中很少甚至从来没有定期更新过密钥。

(2)IV的不恰当使用

WEP中使用IV的目的是对不同的数据帧使用不同的密钥进行加密。它以明文的方式附加在密文头部一起传输给解密端。WEP将IV定义为24位值,但WEP没有指出如何来建立该值,系统可以从零开始并以易于猜测的方式(比如递增)生成更多的IV。另外,24位的空间太小,很快就会用尽。因此,IV发生重复的可能性是很大的。

WEP中由于这两个缺陷的存在,当在多个数据包上使用相同WEP静态密钥、相同的IV进行加密时,就产生了大量的RC4弱密钥。攻击者收集到足够多的使用弱密钥进行加密的数据包后,经过统计分析,只需要相对较小的计算量就可以逐字节地破解出静态密钥。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。