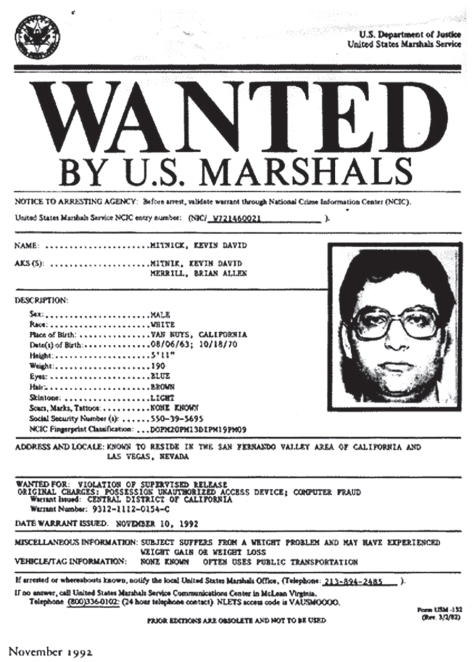

凯文·米特尼克,号称“世界头号黑客”,1963年出生于美国洛杉矶。16岁时,米特尼克凭借一台电脑和一部调制解调器侵入了北美空中防务指挥部的网络系统,美国国防部、国家税务局、花旗银行……这些防守最严密的网络系统都先后被米特尼克光顾过。名声大噪的同时,米特尼克也成为第一个被美国联邦调查局通缉的黑客(图3-1)。即使上了通缉令,米特尼克也没有任何慌乱,而是设法侵入联邦调查局的网络系统,准确掌握了围捕他的行动计划,并找出所有参与行动计划的特工的姓名和家庭住址,还利用联邦调查局的警报系统及时获知拘捕他的行动,并逃之夭夭。

美国有一家大型信用卡公司,客户信息是该公司数据库系统的核心资产,为了保障系统安全,公司设置了从技术上到制度上的重重防护,包括多重加密、系统隔离、专业管理、专人值守等措施,公司所在的商务大楼也配备了专业保安和一人一卡的门禁系统。

米特尼克为了侵入该系统,设计了一个周密的计划:

(1)伪造:米特尼克装扮成一名快递员,以向一名公司雇员投递包裹为由,近距离仔细查看员工胸卡字体格式等细节,然后从公司网站下载了公司标识,制作出了几张可乱真的胸卡。

图3-1 美国司法部法警局缉拿凯文·米特尼克的通缉令

(图片来源:美国司法部网站http://www.justice.gov)

(2)尾随:米特尼克跟在一群公司雇员后面,趁前面雇员用胸卡打开自动门禁时,跟随着这群“同事”一并进入公司大门。

(3)潜伏:找到预先查找过的拥有进入公司信用卡数据库系统完整权限的系统工程师的办公室,然后在大楼一角潜伏下来。(https://www.xing528.com)

(4)入侵:待公司人员下班后,进入系统工程师办公室,使用黑客工具光盘启动工作电脑,修改本地管理员口令,重启电脑,以管理员身份登录。

(5)植入:安装木马程序,可实现远程控制电脑、监控键盘输入、调用摄像头等功能。

(6)消踪:调用系统注册表,修改键值,消除本次登录及安装木马程序等所有操作记录。

(7)破解:第二天,系统工程师打开电脑,进行信用卡系统维护日常操作,木马程序随之启动,远程连接成功,取得域控制服务器权限,下载存储公司所有用户的账号和口令(密文)的文件,破解口令。

(8)窃密:寻找用于处理客户请求的后端服务器,运行数据库的存储过程,找到信用卡卡号的加密密钥。

(9)收获:公司数百万客户的信用卡信息,卡号、密码、姓名、住址、联系方式,应有尽有。有了这些信息,米特尼克可以随意使用其中任何一张信用卡。

上述环环相扣的攻击手法,每一个环节都利用了这家信用卡公司网络系统的安全漏洞。一些漏洞是通过技术手段发现和利用的,还有一些漏洞涉及一种“社会工程学”的非技术渗透手段,如门禁系统没有对每个员工都验证胸卡、公司胸卡和公司网站使用了一致的标识、通过人际交流和社会关系等方式可以获得有助于入侵网络的关键信息和系统漏洞。

米特尼克有着无数次攻击和入侵形形色色、大大小小网络系统的经历。对他而言,那些经过投入重金、精心设计、反复推敲、层层把关的技术措施和管理制度,看上去似乎已经做到了无懈可击、无机可乘,却是处处隐藏足以形成致命一击的漏洞,只要深入分析,结合社会工程学的攻击手段,总有机会找到突破口。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。