针对集中式密钥管理中的单点失效问题,和规模较大网络的密钥管理需求,非集中式密钥管理(Decentralized Group Key Management,DGKM)方案被提出。基于分层分簇技术,网络划分为多个层次,KMC在密钥管理中的作用被网络内部分节点承担,这些节点被称为簇头或域内领导者,它们承担区域内的密钥管理任务,当这些节点中出现损坏或退出时,重新选择新的簇头或域内领导者。方案的实施不仅需要支持多跳,而且需要成员合作。

文献[91]基于路由结构提出一种基于核心树多播路由的密钥管理方案(Scalable Multicast Key Distribute,SMKD),核心路由树结构中包括多个核心节点、多个次级核心节点和一般节点,由核心路由节点产生TEK和SK,并将这些TEK和SK发布给次一级的路由节点或其他节点,这些经过核心节点授权的次一级的路由节点或其他节点可以授权新加入节点,并发送给他们本区域内的TEK和SK,但是TEK和SK的生成仍旧由核心路由节点负责,该方案没有给出前向安全性的解决。

文献[92]提出一种基于域的密钥管理方案(Inter Domain Key Management,IDKM),将网络分为三层结构,第一层为域密钥分发者(Domain Key Distributor,DKD),由单个实体负责密钥的生成;第二层为域内密钥管理者AKD(Area Key Distributor),负责密钥发送和分配;第三层为普通节点,该方案具有单点失效问题。文献[93]也提出类似结构,网络分为三层,包括群管理者、域内管理者和普通节点,每个域内管理者不仅负责域内密钥管理,而且负责整个群的TEK生成,但是只有最高优先级的域内管理者具有此项能力。

文献[94]采用阶段更新的方式提出密钥管理方案KRONOS,密钥的更新过程是阶段性,采用固定时间周期,而不是成员变化,该协议分为多个AKD,但是TEK不是由DKD生成而是AKD独立生成,为了保证每个AKD中的群组密钥都相同,每个ADK首先要保证相同的时钟周期,具有相同的密钥资料,因TEK生成方法为(Ri+1=EK(Ri),KS:R0,K),该方法不满足密钥独立性。

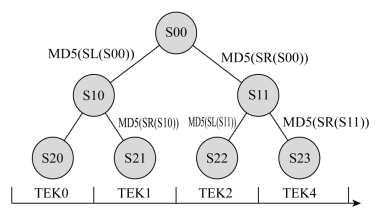

文献[95]提出一种基于时间片更新组密钥的方案(Time Slice Key Management,TSKM),如图2.7所示,将应用服务的完整时间段分为多个时间片,每个时间片使用不同的密钥,每个任务对应一个密钥种子,利用诸如MD5算法通过二叉树生成任务时间内每个时间片内的密钥。该方案不具有密钥独立性。

图2.7 基于时间片的群组密钥

文献[96]提出一种战场环境的密钥管理方案KYG,它将网络分为三层,第一层和第二层由较高移动能力和能量水平的节点担当簇头,第三层中普通节点组成星形网络,如图2.8所示,使用基于身份的密钥协商协议,隐含身份认证过程,提高了协商效率,但只适合特定战场环境,不支持多跳,应用环境有限。

图2.8 KYG方案(https://www.xing528.com)

文献[97]提出基于支撑树结构的群组密钥管理方案CAT-GDH,根据传输范围将网络分为两层,如图2.9所示。每层由多个簇构成,由簇节点组成第一层,簇头节点组成第二层,第一层使用BD方案,第二层使用AT-GDH方案,协议效率为O(log2c),c为网络中簇的数量,虽然该方案使得密钥更新限定在局部范围内,同时降低树高度,由于簇的规模和特定的信息相关,较大簇在群组密钥管理中需要耗费较多的时延,而且簇规模的不同,也导致其更新效率的不同,进而破坏网络的均衡性。

图2.9 AT-GDH分层分簇

文献[98]提出一种层次密钥管理方案(Hierarchical Key Management Scheme,HKMS),它将网络分为两层结构,第一层在两跳的范围内组建簇结构,第二层由簇头组成,由于跳数的限制,有限的簇规模使得网络中簇数量较多,簇间安全通信需要多次密钥转换。

文献[99,100,101]设计双层密钥管理方案(Dual Encryption Protocol,DEP),现有非集中式群组密钥管理方案中密钥的发布经过很多的中间节点,因此这也使得密钥的安全性是建立在大多数网络实体是可信的,为此Dondeti设计了DEP协议,协议也使用层次结构,子群管理者SGM管理每个子群,群中定义了三种KEK和一个DEK密钥,SGM和群成员共享KEK1,KS和SGM中成员共享KEK2,KS和SGM共享KEK3,这样DEK的发布经过两种密钥的加密,防止了中间节点的解密,即使中间节点非可信,也可以保证传输的安全性。但是增加了密钥转换次数,中间节点也不能参与身份认证。

文献[102]提出基于成员过滤的动态组密钥管理方案,首先对网络分簇,簇头根据簇成员的信息构造过滤函数,并将其组播发送给所有的簇成员,只有该组中合法成员通过此函数计算出正确的组密钥。如果有新成员加入或退出簇时,簇头根据新的成员信息生成成员过滤函数,然后将新成员过滤函数分发给组成员,从而保证组密钥的前向安全性和后向安全性。由于组密钥由簇内生成,簇外成员变化不会对簇内组密钥产生影响,使用过滤函数提高了传输效率,但是簇头负责分发组密钥可能会引起单点失效。

如表2.5所示给出主要非集中式密钥管理方案的性能对比,非集中式密钥管理方案适合大规模无线网络应用,密钥更新规模与簇规模相关,簇规模的选择以应用场景的网络特性为基础。作为中间转发的域内管理者和簇头作用尤其重要,簇头和域内管理者损毁时,可以由其他节点替换,具有一定的抵御攻击能力。但是,群管理者和簇内管理者之间的连接,以及簇内管理者和簇内成员之间的连接,都必须是端到端可靠连接,同步机制和较短的延时也是保证方案成功实施的不可或缺的前提条件。根据网络的特点建立分层分簇算法、减少密钥转换的次数和提高簇头的生存能力是此类方案的研究核心。

表2.5 非集中式密钥管理方案安全性和效率对比

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。