【摘要】:本章的方案主要分两类讨论这些攻击方法并且提出对应解决方法。无密钥或者非法密钥攻击。如图6-4所示,节点M是没有合法密钥的恶意节点,如果它发送污染消息给节点R,节点R可以马上检测出来,因为节点M不能生成有效MAC校验值。如果攻击者具有合法密钥,攻击者可以产生合法消息MAC值,因此,它可以污蔑无辜节点。因为污染消息的MAC值和消息与密钥肯定是不匹配的。图6-5合法密钥攻击示意图

在本章的方案中,污染消息定义为其消息内容和其源节点对应密钥不匹配。恶意节点可以通过很多种方式产生污染消息。本章的方案主要分两类讨论这些攻击方法并且提出对应解决方法。

(1)无密钥或者非法密钥攻击。

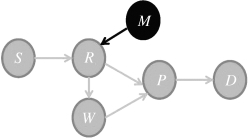

如果一个节点没有向安全中心服务器注册密钥,那么,当该节点发送恶意消息时,污染消息能直接被检测到,因为攻击者不知道如何生成一个基于发送消息的合法验证码。如图6-4所示,节点M是没有合法密钥的恶意节点,如果它发送污染消息给节点R,节点R可以马上检测出来,因为节点M不能生成有效MAC校验值。

图6-4 无合法密钥攻击示意图(https://www.xing528.com)

(2)具有合法密钥的攻击。

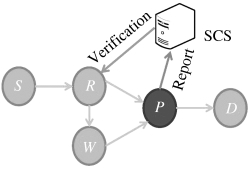

如果攻击者具有合法密钥,攻击者可以产生合法消息MAC值,因此,它可以污蔑无辜节点。尽管如此,这种污染攻击也可以被检测出来,只需要计算消息验证码,并将其和没有污染的消息进行比较。因为污染消息的MAC值和消息与密钥肯定是不匹配的。该攻击如图6-5所示。如果节点P污蔑它的前驱节点,如节点R,那么它将发送恶意节点报告给安全中心服务器。在这种情况下,安全中心服务器只需要验证节点R发送给节点P的消息,然后就可以判断哪个节点是恶意节点。

图6-5 合法密钥攻击示意图

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。