【实验目的】

(1)了解IPSec协议的原理。

(2)熟悉IPSec协议的使用及其配置。

【实验设备及器材】

计算机2台、路由器3台、配置线1根、网线2根、V.35线2根。

【实验内容和步骤】

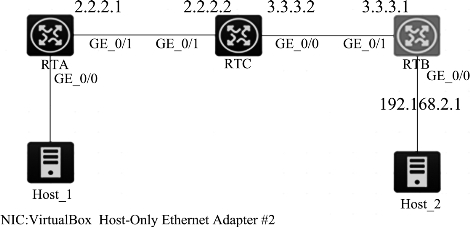

按照图1.72所示进行实验组网。

图1.72 IPSec协议组网图

1.配置ZP

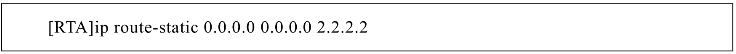

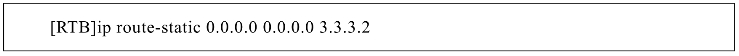

配置各个接口IP,然后配置每个路由器静态路由达到全网通。

在RTB上配置去往PCA的静态路由。

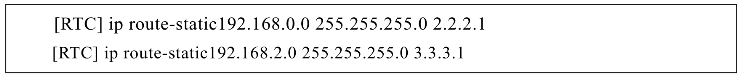

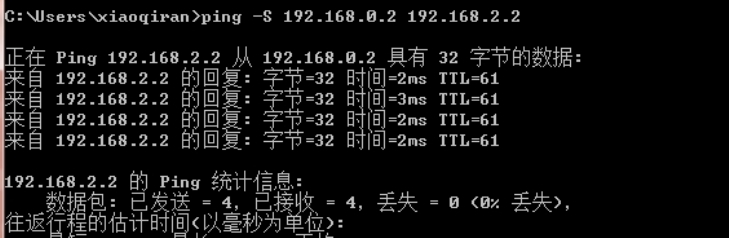

在RTC上需要配置两条静态路由才能确保网络互通,如图1.73所示测试两台主机的连通性。

图1.73 测试两台主机的连通性

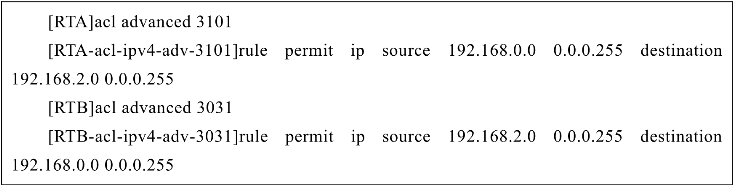

2.配置ACL过滤

3.定义安全协议

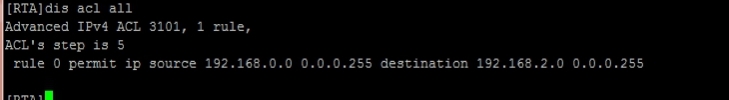

如图1.74所示查看ACL规则。

图1.74 显示ACL规则

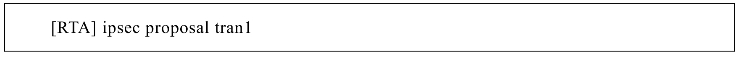

安全提议保存IPSec需要使用的特定安全协议、加密/认证算法及封装模式,为IPSec协商安全联盟(SA)提供各种安全参数。

在RTA上配置定义安全提议,创建名为tran1的安全提议:

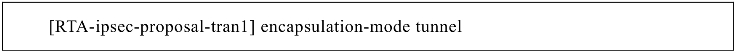

定义报文封装形式采用隧道模式:

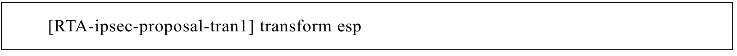

定义安全协议采用ESP协议:

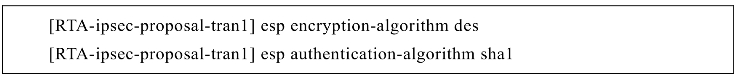

定义加密算法采用DES,认证算法采用HMAC-SHA-1-96:

在RTB上完成以上的安全参数配置,除安全提议名称配置可以不同,其他参数配置均和RTA配置一致。

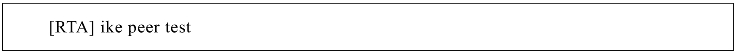

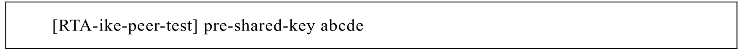

配置IKE对等体在RTA上创建名为test的对等体:

配置预共享密钥为abcde:

指定对端网关设备的IP地址:

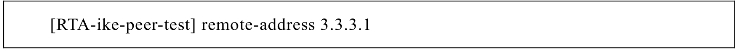

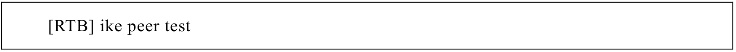

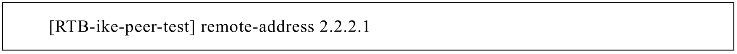

在RTB上创建名为test的对等体:

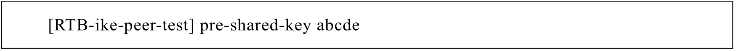

配置预共享密钥为abcde:(https://www.xing528.com)

指定对端网关设备的IP地址:

4.创建安全策略

安全策略规定了对什么样的数据流采用什么样的安全提议。

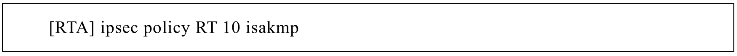

在RTA上创建安全策略:

以上配置命令中,RT、10、isakmp的含义分别为:

RTA是安全策略的名字;10是安全策略的顺序号;isakmp表示通过IKE协商方式建立安全联盟。

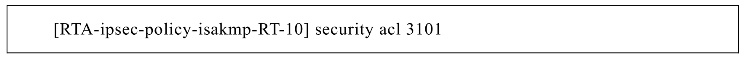

定义安全策略引用访问控制列表:

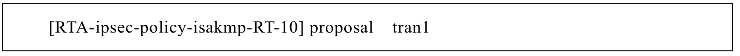

定义安全策略引用安全提议,在空格处补充完整配置:

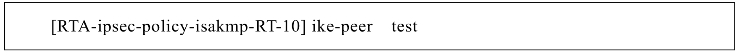

定义安全策略引用IKE对等体,在空格处补充完整配置:

在RTB上完成以上配置。

5.在接口上引用安全策略组

在RTA的G0/1接口上引用安全策略组才能使IPSEC配置生效,请在下面的空格中补充完整的配置:

配置RTB接口上引用安全策略组:

6.验证IPSec加密

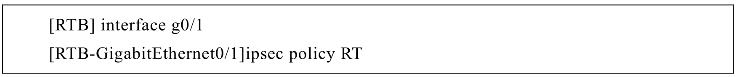

在RTB上执行“ping -a 192.168.2.1 192.168.1.1”,如图1.75所示,其结果是可以ping通。

图1.75 在RTB上测试与RTA的连通性

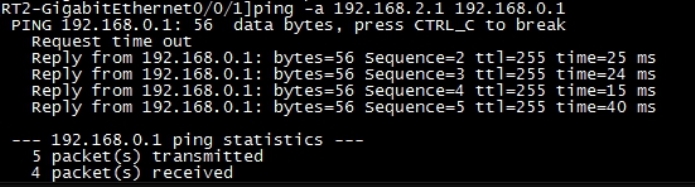

如图1.76所示,在RTB上使用“display ipsec sa”命令查看安全联盟的相关信息。

图1.76 查看安全联盟

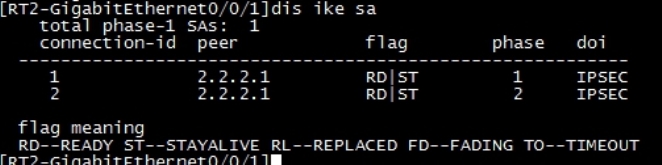

可以在RTB上通过命令“display ike sa”查看IKE SA的详细信息,如图1.77所示,从该命令的输出信息可以看到:peer的IP地址为2.2.2.1,结果中显示phase 1 和phase 2的flag标志为RD|ST

图1.77 查看IKE SA

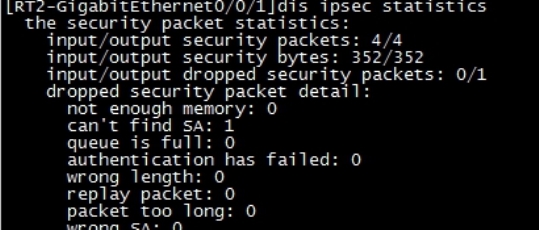

可以在RTB上执行“display ipsec statistics”查看IPSec处理报文的统计信息,结果如图1.78所示,记录下输出信息中的input/output security packets、input/output security bytes项目数值,然后再次在RTB上执行“ping -a 192.168.2.1 192.168.1.1”命令,待命令执行结束后,再次查看输出信息中的input/output security packets、input/output security bytes项目数值,发现数值增加。说明已经匹配IPSec安全隧道。

图1.78 查看IPSec处理报文的统计信息

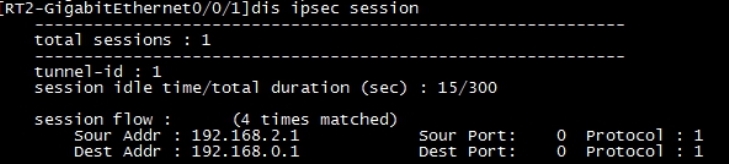

执行“display ipsec session”命令查看IPSec会话的信息,如图1.79所示,根据其输出结果,可以看到session flow的匹配次数以及该session的Sour addr和Dest Addr。

图1.79 查看IPSec会话

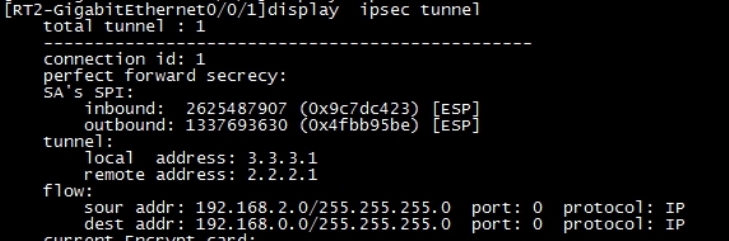

执行“display ipsec tunnel”命令查看IPSec隧道的信息,如图1.80所示。

图1.80 查看IPSec隧道

【思考题】

为何要在RTB上执行“ping-a 192.168.2.1 192.168.1.1”而不是“ping 192.168.1.1”命令?

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。