任务引言

在当前的网络结构中,设置外网对内网的安全访问已不可避免,特别是外网访问内网的各种服务,如FTP、WWW、E-mail等。

学习目标

了解DMZ区的作用;

理解DNAT原理;

掌握DNAT配置。

知识引入

目的地址转换(Destination Network Address Translation,DNAT)是外网地址访问内网服务时将外网IP地址转换为指定的内网IP地址。这既能使外网正确访问内网服务,又保护了内网的结构安全。

【工作任务】——DNAT配置

1.工作任务背景

千山公司深圳总公司在防火墙的DMZ区放置服务器,提供Web、E-mail、FTP、DNS等服务。为了使外网能正常并安全地访问这些服务,需要在防火墙做目的地址转换配置。DNAT配置如图5-2-1所示。

图5-2-1 DNAT配置

2.工作任务分析

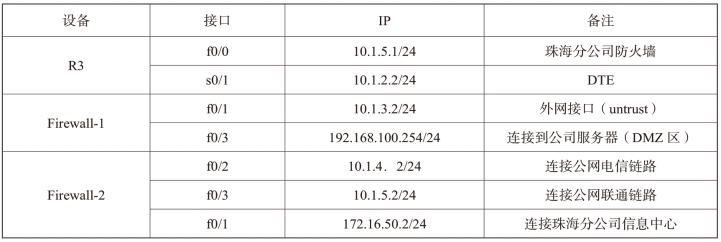

深圳总公司部门网络信息如表5-2-1所示。网络设备信息如表5-2-2所示。PC信息如表5-2-3所示。

表5-2-1 深圳总公司部门网络信息

表5-2-2 网络设备信息

续表

表5-2-3 PC信息

通过DNAT配置,实现PC3能正常对server1的Web服务器进行访问。

5.2.2 【任务实现】

1.完交换机s4 VLAN配置

根据表5-2-1完成交换机s4 VLAN划分、端口添加及IP地址配置。

2.完成路由器端口及路由功能配置

根据所学知识完成公共网络(三台路由器)端口IP地址及路由功能配置。

Router>ena

Router#config

Router_config#hostname R1

R1_config#interface fastEthernet 0/0

R1_config_f0/0#ip address 10.1.3.1 255.255.255.0

R1_config_f0/0#no shutdown

R1_config_f0/0#exit

R1_config#interface serial 0/1

R1_config_s0/1#ip address 10.1.1.1 255.255.255.0

R1_config_s0/1#no shutdown

R1_config_s0/1#physical-layer speed 9600

R1_config_s0/1#exit

R1_config#interface serial 0/2

R1_config_s0/2#ip address 10.1.2.1 255.255.255.0

R1_config_s0/2#physical-layer speed 9600

R1_config_s0/2#no shutdown

R1_config_s0/2#exit

R1_config#router ospf 1

R1_config_ospf_1#network 10.1.1.0 255.255.255.0 area 0

R1_config_ospf_1#network 10.1.2.0 255.255.255.0 area 0

R1_config_ospf_1#network 10.1.3.0 255.255.255.0 area 0

R1_config_ospf_1#exit

Router>ena

Router#config

Router_config#hostname R2

R2_config#interface fastEthernet 0/0

R2_config_f0/0#ip address(https://www.xing528.com)

R2_config_f0/0#no shutdown

R2_config_f0/0#exit

R2_config#interface serial 0/2

R2_config_s0/2#ip address 10.1.1.1 255.255.255.0

R2_config_s0/2#no shutdown

R2_config_s0/2#exit

R2_config#router ospf 1

R2_config_ospf_1#network 10.1.1.0 255.255.255.0 area 0

R2_config_ospf_1#network 10.1.4.0 255.255.255.0 area 0

R2_config_ospf_1#exit

Router>ena

Router#config

Router_config#hostname R3

R3_config_s0/1#ip address 10.1.2.2 255.255.255.0

R3_config_s0/1#no shutdown

R3_config_s0/1#exit

R3_config#interface fastEthernet 0/0

R3_config_f0/0#ip address 10.1.5.1 255.255.255.0

R3_config_f0/0#no shutdown

R3_config_f0/0#exit

R3_config#router ospf 1

R3_config_ospf_1#network 10.1.2.0 255.255.255.0 area 0

R3_config_ospf_1#network 10.1.5.0 255.255.255.0 area 0

R3_config_ospf_1#exit

3.利用源地址转换实现珠海分公司对外网的访问

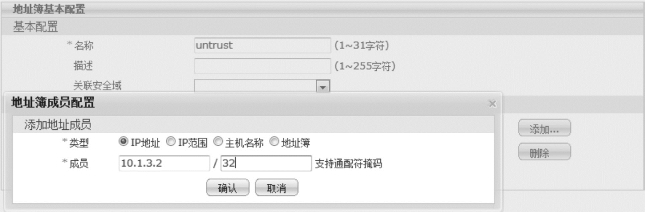

(1)打开防火墙,设置地址簿,在对象→地址簿中设置服务器地址,如图5-2-2所示。

图5-2-2 地址簿

(2)设置服务簿,将服务器地址转换的公网地址使用10.1.3.2来表示,如图5-2-3所示。

图5-2-3 服务簿

(3)创建目的NAT,并在新建处选择端口映射,如图5-2-4所示。

图5-2-4 静态NAT

4.设置安全策略

放行untrust区域到DMZ区域的安全策略,使外网可以访问DMZ区域服务器,如图5-2-5所示。

图5-2-5 untrust到DMZ区域的安全策略

5.验证配置

在server1上配置Web服务,如图5-2-6所示。

图5-2-6 server1访问公司网站

利用PC3访问10.1.3.2的WWW服务,如图5-2-7所示。

图5-2-7 PC3访问公司网站

【问题探究】

(1)DNAT的应用。

(2)服务簿、地址簿的使用优势。

【知识拓展】

DNAT可将内网的Web、FTP等服务映射到外网口,则外网访问外网口的IP服务就能访问到内网的服务。目的NAT服务定义如图5-2-8所示。

图5-2-8 目的NAT服务定义

【任务拓展】

在千山公司深圳总公司的销售部(PC1)部署Web服务,利用目的地址转换实现PC3对服务的安全访问。千山公司网络拓扑如图5-2-9所示。

图5-2-9 千山公司网络拓扑

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。