学习目标

·掌握VPN(IPSec)的配置方法

·理解密钥在隧道建立过程中的作用

任务引言

随着信息化进程的推进,威胁信息安全的技术也呈现强势发展的趋势,网络数据安全要求越来越高,如何加强网络数据安全成为一大课题。VPN(IPSec)利用密码算法加强通信隧道数据安全。

知识引入

IPSec是通过对IP协议的分组进行加密和认证来保护IP协议的网络传输协议族。IPSec由建立安全分组流的密钥交换协议和保护分组流的协议组成。

工作任务——VPN(IPSec)配置

【工作任务背景】

企业A集团在用VPN(L2TP/PPTP)搭建虚拟局域网后,发现其安全性仍存在较大威胁,于是公司决定用VPN(IPSec)改造网络。

【工作任务分析】

PC1和PC2分别模拟总公司内部客户端和分公司内部客户端。站点到站点VPN部署成功后,总公司内的客户端能够和分公司内部客户端互通。拓扑图如图4-12-1所示,详细的参数说明见表4-12-1和表4-12-2。

图4-12-1 网络拓扑图

表4-12-1 网络设备信息

表4-12-2 PC信息

【任务实现】

1.根据所学知识,完成拓扑中网络设备的主机名、网络地址的设定。

2.在路由器设备上设置必要的路由,实现网络拓扑通信。

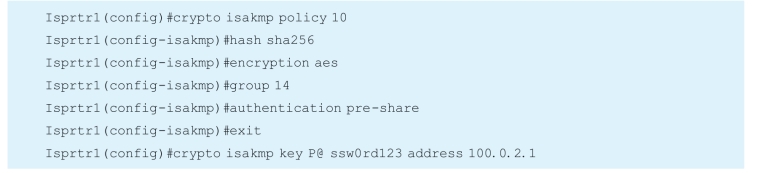

3.在Isprtr1上配置站点到站点VPN——第一阶段。

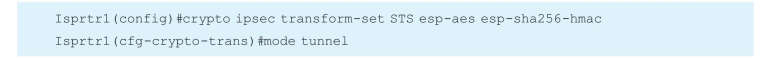

4.在Isprtr1上配置站点到站点VPN——第二阶段。

![]()

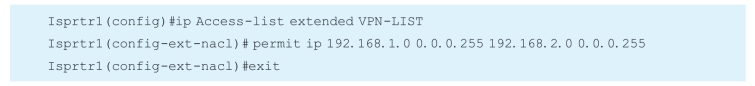

5.在Isprtr1上配置站点到站点VPN——创建感兴趣流ACL。

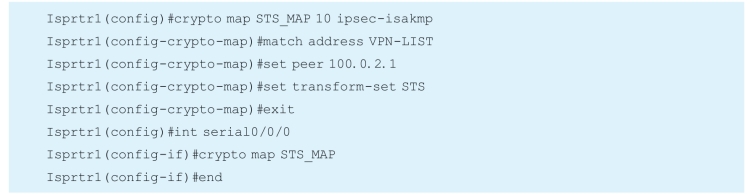

6.在Isprtr1上配置站点到站点VPN——创建cryptomap,并在接口上应用。(https://www.xing528.com)

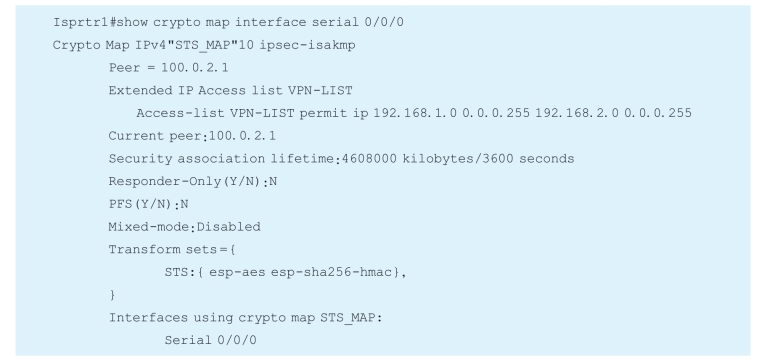

7.检查接口cryptomap状态。

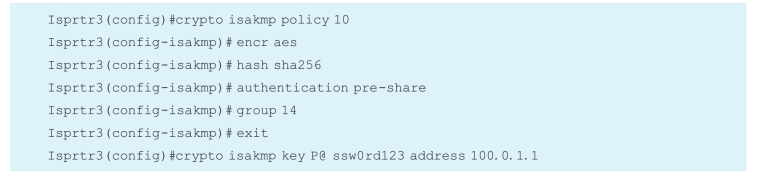

8.在Isprtr3上配置站点到站点VPN——第一阶段。

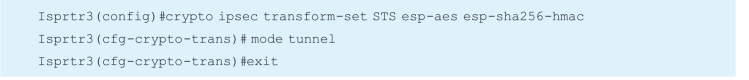

9.在Isprtr3上配置站点到站点VPN——第二阶段。

10.在Isprtr3上配置站点到站点VPN——创建感兴趣流ACL。

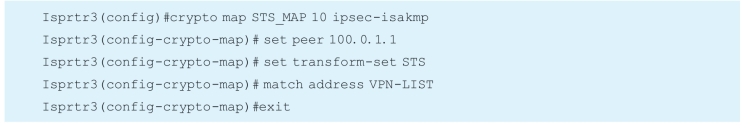

11.在Isprtr3上配置站点到站点VPN——创建cryptomap,并在接口上应用。

12.检查接口cryptomap状态。

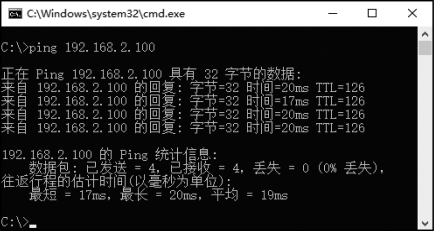

13.在PC1上使用ping进行连通性测试,如图4-12-2所示。

图4-12-2 PC1测试

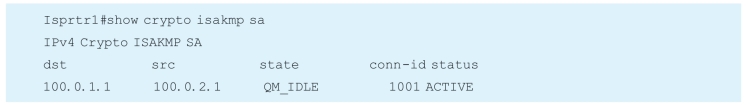

14.在Isprtr1上检查ISAKMP SA的建立情况。

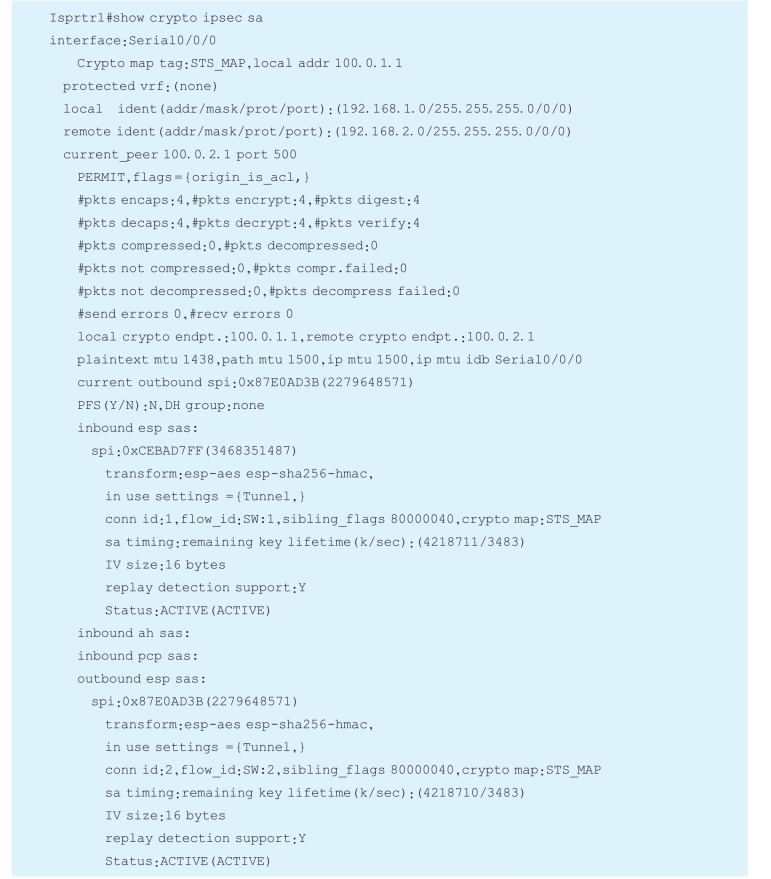

15.在Isprtr1上检查IPSec SA的建立情况。

问题探究

1.简述VPN保护数据的区分方法。

2.简述密钥算法。

知识拓展

DPD(Dead Peer Detection,死亡对等体检测)用于检测链路的故障,周期性地发送DPD包检测。默认情况下,IPSec建立成功后,信任1小时。也就是说,当Inside-1和Inside-2建立好VPN关系之后,在受信任的1小时期间,不会去检测链路是否存在的问题。当Active路由器Down了之后,Inside-1路由器依旧封装数据包发送给Active路由器。直到1小时后,重新发送密钥时,才会发现链路不连通。

DPD的工作原理:VPN使用一个Keppalive(保活)机制DPD,用来检测远端隧道IPSec路由器的可用性。如果网络发现不寻常的忙碌或者不稳定,则设置一个时间来等待,并且判断远端设备是否可用。PDP技术能够和其他高可用性技术配合使用,尽快地清除有问题的SA,并和正常工作的Peer建立IPSec隧道。

项目拓展

根据所学知识完成双链路(电信和移动)VPN配置,并完成验证。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。